Federal hükümet, AndroxGh0st botnet'inin AWS, Azure ve Office 365 kimlik bilgilerini hedef aldığı konusunda uyarıda bulunuyor.

ABD Siber Güvenlik ve Altyapı Güvenliği Ajansı (CISA) ile Federal Soruşturma Bürosu (FBI), AndroxGh0st zararlı yazılımını kullanarak tehdit aktörlerinin "hedef ağlarda kurban tanımlama ve sömürü için" bir botnet oluşturduğu konusunda uyarıda bulundu.

AndroxGh0st, ilk kez Aralık 2022'de Lacework tarafından belgelenen bir Python tabanlı zararlı yazılımdır ve bu yazılım, AlienFox, GreenBot (aka Maintance), Legion ve Predator gibi birkaç benzer aracın ilham kaynağı olmuştur.

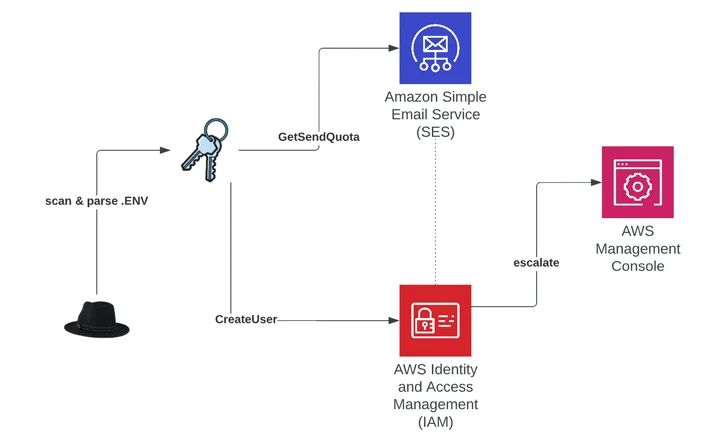

Bu bulut saldırı aracı, bilinen güvenlik açıklarına sahip sunuculara sızma yeteneğine sahiptir ve Laravel ortam dosyalarına erişmek ve Amazon Web Services (AWS), Microsoft Office 365, SendGrid ve Twilio gibi önemli uygulamalar için kimlik bilgilerini çalmak için kullanılabilir.

Saldırganlar tarafından kullanılan dikkate değer bazı zayıflıklar arasında CVE-2017-9841 (PHPUnit), CVE-2021-41773 (Apache HTTP Server) ve CVE-2018-15133 (Laravel Framework) bulunmaktadır.

Lacework'in belirttiğine göre, "AndroxGh0st, SMTP kötüye kullanımını mümkün kılan bir dizi özelliğe sahiptir, bunlar arasında tarama, ortaya çıkarılan kimlik bilgileri ve API'ların kötüye kullanımı ve hatta web kabuklarının dağıtılması bulunmaktadır." Özellikle AWS için, zararlı yazılım AWS anahtarlarını tarar ve ayrıca kaba kuvvet saldırıları için anahtar üretme yeteneğine sahiptir.

Bu özellikler, AndroxGh0st'u ek yükleri indirmek ve ihlal edilen sistemlere sürekli erişimi korumak için kullanılabilen güçlü bir tehdit haline getiriyor.

Bu gelişme, SentinelOne'ın bir haftadan daha kısa bir süre önce ortaya çıkardığı FBot adlı benzer ancak farklı bir aracın, saldırganların web sunucularına, bulut hizmetlerine, içerik yönetim sistemlerine (CMS) ve SaaS platformlarına sızmak için kullanıldığını ortaya koyduktan sonra gerçekleşti.

Bu gelişme, NETSCOUT'un Kasım 2023'ün ortalarından bu yana botnet tarama faaliyetlerinde önemli bir artışa dair bir uyarısıyla da uyumludur. 5 Ocak 2024 tarihinde neredeyse 1.3 milyon farklı cihaza ulaşan bir zirveye ulaşmıştır. Kaynak IP adreslerinin çoğunluğu ABD, Çin, Vietnam, Tayvan ve Rusya ile ilişkilidir.

Şirket, "Analizler, saldırganların botnet fırlatma platformları oluşturmak için kullandığı ucuz veya ücretsiz bulut ve barındırma sunucularının kullanımında bir artış tespit etti" dedi. "Bu sunucular, deneme sürümleri, ücretsiz hesaplar veya düşük maliyetli hesaplar aracılığıyla kullanılır ve saldırganlara anonimlik sağlar ve düşük işletme maliyetine olanak tanır."

Etiket: #Botnet #CloudSecurity

Kategori: Botnet

Eklenme Tarihi: 16.01.2024

Safetica ile Verilerinizi korurken operasyonel verimliliği artırın

Etiket: #safetica

Kategori: safetica

Eklenme Tarihi: 19.01.2024